-论文题目-

Automated Mass Malware Factory: The Convergence of Piggybacking and Adversarial Example in Android Malicious Software Generation

- 研究内容 -

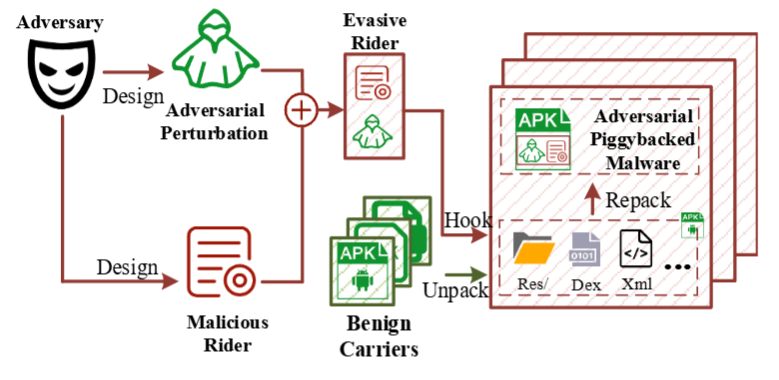

对抗样本技术给Android恶意软件检测系统带来了巨大的危害,使得恶意软件能够通过最小的代码修改来规避检测。然而,现有的对抗样本技术忽视了恶意软件生成的过程,从而限制了该技术的应用范围。我们研究了一种恶意软件批量生成方式——恶意代码片段注入,该技术将恶意代码批量嵌入流行应用中生成大量的恶意软件。我们将这一技术与对抗样本技术结合:针对特定的恶意代码片段,生成与之适配的对抗扰动并将其插入不同的良性载体应用中,从而达到批量产生能够逃脱检测的恶意软件。

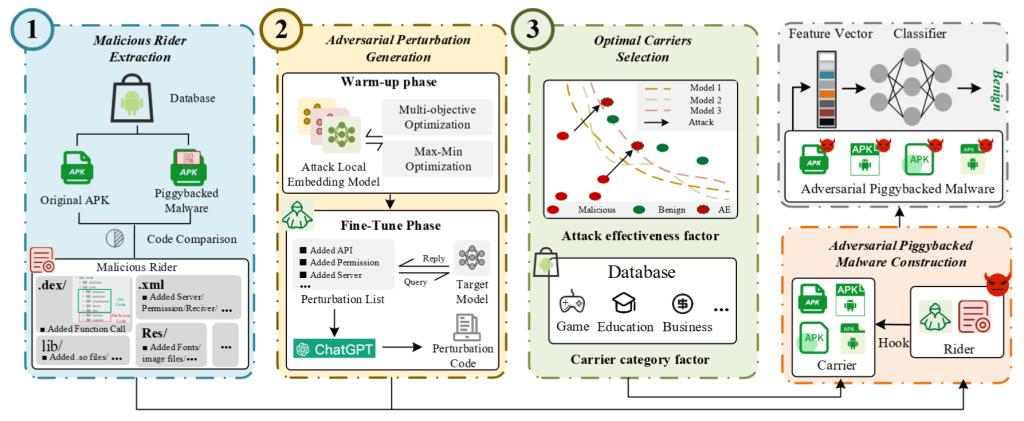

- 技术路线 -

我们的攻击方法包括三个模块:恶意负载提取、对抗扰动生成和良性载体选择。首先,我们从现有的恶意软件检中分析出可自动化插入的恶意代码块。其次,我们提出扰动生成算法,确保扰动对某一恶意代码块具有靶向性,对不同的良性载体具有通用性。最终,我们挑选合适的良性应用载体,将扰动代码与恶意代码插入到不同的良性应用载体上,达到批量产生恶意软件对抗样本的目的。

- 实验结果 -

为了验证攻击算法的有效性,我们在6个学术界的检测模型上进行了实验。实验结果表明,算法生成的扰动对于攻击者选定的恶意代码块具有良好的靶向性,对于不同的良性载体也具有良好的通用性。

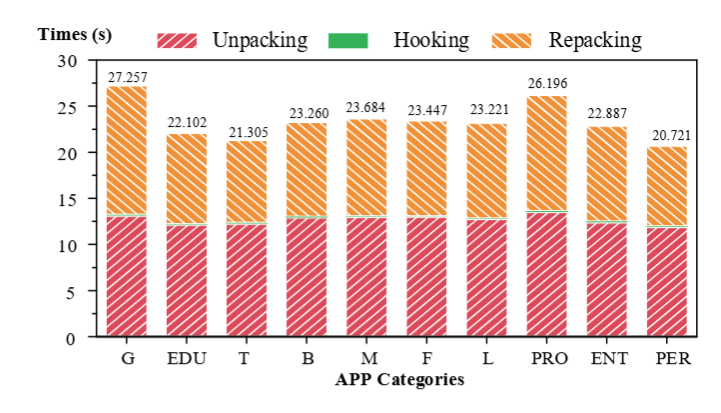

此外,一旦对抗扰动生成结束,我们算法产生一个恶意软件平均只需23.4秒。其中,解包、插入代码和重新打包的时间平均为12.6秒、0.08秒和10.6秒。

- 会议介绍 -

NDSS全称为网络与分布式系统安全会议(The Network and Distributed System Symposium),是由ISOC举办的网络与分布式系统安全领域最重要的学术会议,自1993年以来已连续开办三十余届。NDSS与IEEE S&P、CCS、Usenix Security并称为网络安全领域的“四大顶会”(BIG4),同时也是中国计算机学会推荐的A类会议,论文录用率常年保持在17%左右,具有非常高的学术影响力。